۵ راه برای هک شدن یک کامپیوتر آفلاین

برخی از افراد معتقدند كه هک کامپیوتر آفلاین غیرممكن می باشد. این حملات آفلاین رایانه نشان می دهد که آفلاین بودن کامپیوتر ، آنقدرها که تصور می کنید ایمن نیست.

نقض داده ها به سرعت در حال تبدیل شدن به بخشی از زندگی روزمره آنلاین هستند. حتی یک نگاه اجمالی به اخبار ، آخرین نشت اطلاعات محرمانه یا شخصی در اینترنت را برجسته می کند. در حالی که بسیاری از مردم به طور فزاینده ای نگران این تحولات هستند ، اما اغلب ممکن است به نظر برسد شما در برابر آنها ناتوان هستید.

برخی پیشنهاد می کنند رایانه خود را آفلاین کرده و داده های خود را از دنیای آنلاین جدا کنید. بدون اتصال به خارج ، داده های شما باید ایمن باشند ، درست است؟ هرچند راه حلی وسوسه انگیز به نظر می رسد ، اما ممکن است ایمنی در برابر شکست مورد انتظار شما نباشد.

۱. درایوهای USB و مهندسی اجتماعی

در یک رایانه آفلاین ، از یک درایو متقلب USB می توان در طیف وسیعی از حملات استفاده کرد ، حتی در مواردی که فرد متجاوز به کامپیوتر دسترسی فیزیکی دارد تا خود از طریق دستگاه ذخیره سازی آلوده ، نرم افزار مخرب را بارگیری کند. CIA از این حمله در حمله ای به نام Kangaroo وحشیانه استفاده کرد و ویکی لیکس این روش را به عنوان بخشی از افشای Vault 7 در سال ۲۰۱۷ افشا کرد.

۲. حملات DiskFiltration

اگر سازمانی از داده ها یا سیستم های بسیار حساسی برخوردار باشد ، ممکن است به فکر جابجایی رایانه میزبان باشد. در این حالت ، رایانه شخصی آفلاین می شود ، اما از لحاظ فیزیکی نیز از اینترنت و همه شبکه های داخلی جدا می شود تا به طور موثر ایمن باشد. رایانه نیز به دور از دیوارهای خارجی و تمام سیم کشی ها قرار می گیرد تا از حملات الکترومغناطیسی یا الکتریکی جلوگیری کند.

روش استخراج که به DiskFiltration معروف است ، نه به بهره برداری از کامپیوتر بلکه به تجزیه و تحلیل صداهای آن متکی است. اگرچه درایوهای حالت جامد (SSD) در حال رایج شدن است ، اما بسیاری از ما هنوز به درایوهای دیسک سخت (HDD) اعتماد می کنیم. این دستگاه ها اطلاعات را روی دیسک ذخیره می کنند ، دقیقاً مانند یک ضبط وینیل. به همین ترتیب ، HDD برای خواندن و نوشتن داده ها به حرکت بازو در سراسر درایو نیاز دارد.

این حرکت فیزیکی سر و صدایی ایجاد می کند ، که ما آن را به عنوان صدای پس زمینه درک می کنیم. اما در حمله DiskFiltration از صداهای درایو برای جمع آوری اطلاعات ذخیره شده روی آنها استفاده می شود. در عوض ، این سر و صدا به یک تلفن هوشمند یا گیرنده ساعت هوشمند تا فاصله دو متری منتقل می شود. این سو استفاده فقط یکی از راه هایی است که یک کامپیوتر فاقد اینترنت در واقع ایمن نیست .

خوشبختانه ، این حمله در برابر دستگاه های دارای SSD بی اثر است زیرا هیچ قسمت متحرکی وجود ندارد ، بنابراین هیچ سر و صدایی وجود ندارد.

۳. تجزیه و تحلیل فن ها با Fansmitter

اگرچه منطقی به نظر می رسد که درایوهای سخت ممکن است به طرق غیرمنتظره ای داده نشت کنند ، اما تصور اینکه سایر اجزای رایانه نیز چنین کاری انجام دهند دشوارتر است. با این حال ، محققان دانشگاه بن گوریون روش مشابهی را برای استخراج اطلاعات از یک کامپیوتر آفلاین با استفاده از فن های رایانه ایجاد کردند. این حمله به Fansmitter معروف است .

فن های رایانه شما باعث می شوند هوا از روی اجزای داخلی گرم رایانه عبور کند. فن ها هوای گرم را از سیستم خارج می کند تا رایانه شما در عملکرد بهینه کار کند. در بیشتر رایانه ها ، یک حلقه بازخورد مداوم بین فن و مادربرد وجود دارد. سنسورهای فن سرعت چرخش را به مادربرد گزارش می دهند.

رایانه محاسبه می کند که آیا فن ها باید بر اساس دما کم یا زیاد شوند. حمله Fansmitter با غلبه بر مقدار دمای بهینه ذخیره شده ، از این حلقه بازخورد سو استفاده می کند. در عوض ، سرعت فن برای انتشار یک فرکانس خاص تنظیم می شود ، که می تواند برای انتقال داده استفاده شود. همانند DiskFiltration ، صدای حاصل توسط گیرنده تلفن هوشمند ضبط می شود. موثرترین اقدام متقابل نصب فن های کم صدا یا سیستم خنک کننده آب است.

۴. تغییر دما با BitWhisper

در حالی که بسیاری از هک های کامپیوتر آفلاین به تجزیه و تحلیل سر و صدا و خروجی صدا متکی هستند ، روش های جایگزینی وجود دارد. BitWhisper استفاده حمله گرما به سازش کامپیوتر آنلاین نیست. اول ، چندین هشدار برای این بهره برداری وجود دارد. باید دو کامپیوتر وجود داشته باشد. یکی آفلاین ، دیگری به شبکه متصل است. همچنین هر دو دستگاه باید به بدافزار آلوده شوند.

فاصله این دو دستگاه باید در فاصله ۱۵ اینچ از یکدیگر باشد. پس از برآورده شدن کلیه پیش شرط ها ، رایانه شخصی تحت شبکه با تنظیم بار وارد شده بر روی CPU و GPU دمای اتاق را تغییر می دهد. سنسورهای حرارتی موجود در رایانه هوای فشرده این تغییرات را تشخیص داده و عملکرد فن را برای جبران سازگار می کنند.

با استفاده از این سیستم ، BitWhisper از رایانه شبکه استفاده می کند تا دستورات را به رایانه شخصی که در وضعیت آنلاین قرار دارد ارسال کند. رایانه آفلاین داده های حسگر را به باینری تبدیل می کند ، بنابراین ۱ یا ۰ است. این ورودی ها به عنوان مبنای ارتباطات رایانه به رایانه استفاده می شوند. گذشته از تنظیمات دقیق مورد نیاز برای انجام این کار ، این یک روش حمله آهسته است. سرعت انتقال داده در این روش هک فقط هشت بیت در ساعت است.

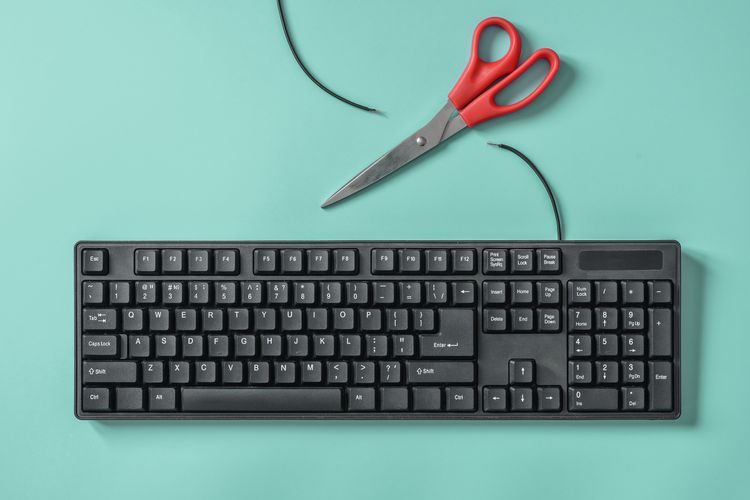

۵. کیبورد سیمی و لپ تاپ

اگرچه بسیاری از ما در حال حاضر از صفحه کلیدهای بی سیم استفاده می کنیم ، اما انواع صفحه کلید های سیمی هنوز در سرتاسر جهان رایج است ، به ویژه در مراکز تجاری یا سازمانی. این امکانات به احتمال زیاد اطلاعات و سیستم های حساس را ذخیره می کنند و بنابراین بیشتر در معرض خطر حمله قرار دارند.

وقتی یک کلید را روی صفحه کلید سیمی فشار می دهید ، به ولتاژ تبدیل می شود و از طریق کابل به کامپیوتر منتقل می شود. این کابل ها بدون محافظ هستند ، بنابراین سیگنال ها به کابل برق اصلی کامپیوتر نشت می کنند.

اگرچه داده ها در ابتدا نامشخص به نظر می رسند ، اما با استفاده از فیلتر برای حذف نویز پس زمینه ، ارزیابی تک تک کلیدها امکان پذیر است. با این حال ، این نوع حمله فقط برای رایانه های شخصی که به طور مداوم به برق متصل هستند ، امکان پذیر است.

دستگاه های قابل حمل مانند لپ تاپ ها نیز می توانند داده ها را از صفحه کلید نشت کنند. محققان طی سخنرانی در Black Hat در سال ۲۰۰۹ ، تحت عنوان ” Sniffing Keystrokes With Lasers and Voltmeters ” ، با نشان دادن لیزر به سمت صفحه کلید لپ تاپ ، امکان ترجمه ارتعاشات از فشار کلیدها به سیگنال های الکتریکی را داشتند.

به دلیل ساخت و طراحی لپ تاپ ، هر کلید هنگام فشار دادن دارای مشخصات لرزش منحصر به فردی است. یک مهاجم می تواند با ارزیابی سیگنال های الکتریکی دقیقاً همان چیزی را که روی صفحه کلید تایپ شده بدون بدافزار مانند keylogger جمع آوری کند.

هک کامپیوتر آفلاین هنوز سخت تر از کامپیوتر آنلاین است !

این حملات نشان می دهد که حتی اگر دسترسی فیزیکی نداشته باشید ، می توانید یک کامپیوتر آفلاین را هک کنید. با این حال ، اگرچه از نظر فنی امکان پذیر است ، اما این حملات ساده نیستند. اکثر این روش ها نیاز به تنظیم خاص یا شرایط بهینه و پیشرفته ای دارند.

حتی در زمان هک نیز جای خطای زیادی وجود دارد زیرا هیچ یک از این حملات مستقیماً داده های مورد نظر را ضبط نمی کند. در عوض ، باید از سایر اطلاعات استنباط شود. با توجه به دشواری حمله به یک کامپیوتر آفلاین ، بسیاری از هکرها راهی جایگزین پیدا کرده اند. نصب بدافزار قبل از رسیدن کامپیوتر به مقصد.

دیدگاه ها